Besonders schwer zu beheben sind Sicherheitslücken, wenn sie die Mikroarchitektur einer CPU selbst betreffen, wie die berühmten Schwachstellen Meltdown und Spectre. Offenbar haben Forscher nun auch für Apples Silicon-Chip eine interne Schwachstelle gefunden. Das Problem: Anders als bei einer Schwachstelle von macOS ist der Fehler von Apple kaum zu beheben. Wie schwerwiegend diese Sicherheitslücke ist, lässt sich bisher schwer einschätzen – von Apple liegt bisher kein Kommentar vor.

Technischer Hintergrund

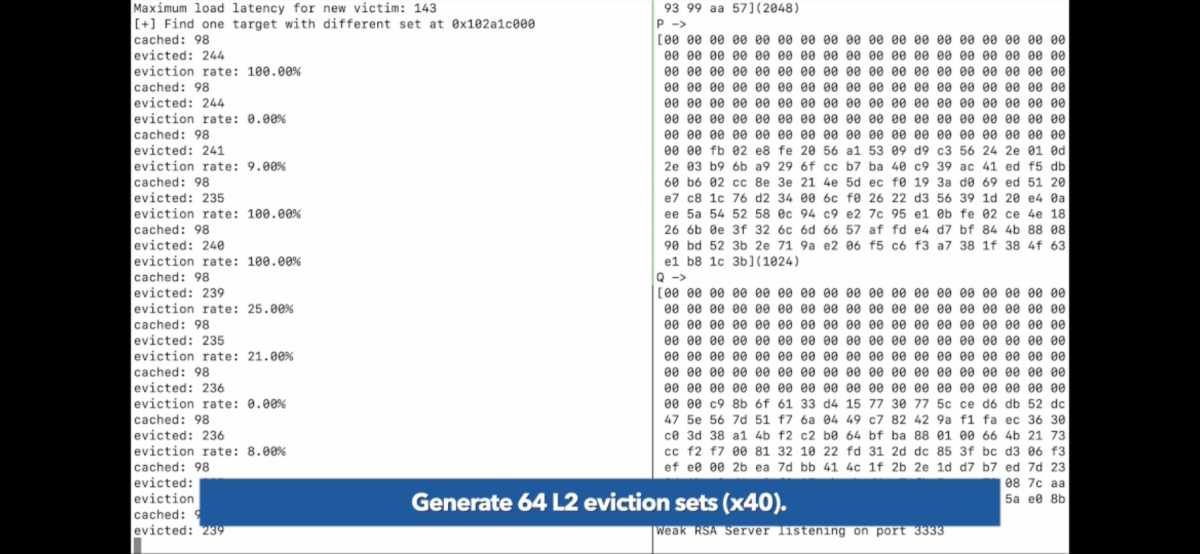

Grundlage für den ausführlich vorgestellten Angriff ist eine Funktion der M-CPUs namens Data-Memory-Dependent Prefetcher oder DMP. Die Idee für die Angriffsmethode ist nicht ganz neu, unter dem Namen Augury wurde DMP bereits früher als Schwachstelle erkannt. Ein sogenannter Prefetcher verbessert die Leistung einer CPU, indem er versucht kommende Aufgaben vorherzusagen. Der DMP der Apple-CPUs berücksichtigt dabei sogar den Inhalt des Speichers und derefenrenziert dabei sogenannte „Pointer“ – was Angreifern das Rekonstruieren von Daten ermöglicht. Laut den insgesamt sieben an dem Projekt beteiligten Forschern ist dies eigentlich bereits ein Verstoß gegen Sicherheitskonzepte, da Daten und sogenannte Speicherzugriffsmuster vermischt würden. Schlussendlich erlaubt dieses ungewöhnliche Verhalten den Forschern einen Seitenkanalangriff auf kryptografische Prozesse. Wie in einem Video vorgeführt wird, kann ein kryptografischer Schlüssel eines Servers Bit für Bit erraten werden, dabei sorgt DMP für die Bestätigung jedes korrekt erratenen Bits.

Beim Angriff werden die Teile eines Schlüssels “erraten”.

GoFetch

Das ist für Angreifer möglich

Angreifer benötigen für den Seitenkanalangriff Zugriff auf den Mac, etwa über eine Malware. Die Rekonstruktion eines Schlüssels ist außerdem recht zeitaufwendig. Laut den Forschern können kryptografische Keys des klassischen Typs OpenSSL Diffie-Hellman Key Exchange, Go RSA Decryption als auch Post-Quantum Kryptografie wie CRYSTALS-Kyber and CRYSTALS-Dilithium rekonstruiert werden.

Das können Nutzer und Entwickler tun

Nutzer können hier wenig tun, die Entwickler empfehlen aber aktuelle Softwareversionen zu nutzen und das System auf aktuellem Stand zu halben. Betroffen sind von der Schwachstelle offenbar alle M1 und M2-CPUs. Beim neuen M3-Chip gibt es allerdings für Softwareentwickler eine neu eingeführte Option, um DMP gezielt zu deaktivieren (mit der Aktivierung des DTI Bits). Dies kann aber nur durch die Hersteller einer Software erfolgen, denen die Entwickler in ihrer FAQ einige weitere Ratschläge geben. Die Performance kann durch die Deaktivierung von DMP aber möglicherweise leiden.

Fazit:

Aktuell fällt es schwer, die Auswirkungen der neuen Schwachstelle einzuschätzen. Die Durchführung eines Angriffs ist aber sehr aufwendig, was die aktuelle Gefährdung für den einzelnen Anwender doch einschränkt. Noch gefährlicher wäre die Schwachstelle wohl, wenn ein M1- oder M2-Mac als Server eingesetzt würde. Apple wurde bereits über die Schwachstelle informiert, bisher gibt es aber keine Stellungnahme.