Durch Verschlüsselung lassen sich wichtige Daten vor fremden Blicken schützen. Dafür gibt es viele gute Gründe. Ein Notebook kann gestohlen werden und persönliche Dateien könnten dadurch in die falschen Hände geraten. Auf allen Computer – ob mobil oder stationär – besteht die Gefahr, dass Schad-Software Zugangsdaten etwa für das Online-Banking ausliest und an Kriminelle sendet. Und dann soll es einige staatliche Stellen geben, die in erheblichem Umfang Daten der Bürger ausspioniert.

Um das zu verhindern, empfiehlt sich der Einsatz von speziellen Verschlüsselungs-Tools oder von Verschlüsselungsfunktionen in der Software. So bietet beispielsweise Windows 7 (Ultimate/Pro) mit Bitlocker eine einfache Möglichkeit, die Systemfestplatte oder einen USB-Stick zu verschlüsseln. Alternativ verwenden Sie Truecrypt . Ohne Zugriff auf den PC mit gerade entschlüsselten Laufwerken gelten beide Verfahren derzeit als sicher. Damit Verschlüsselung wirklich schützt, sollten Sie allerdings einige Grundregeln beim Umgang mit Passwörtern beachten. Welche das sind, zeigt Punkt 1.

Der große PC-Sicherheits-Check

Dieser Artikel stellt Tools vor, mit denen Sie testen können, ob sich die Verschlüsselung umgehen lässt. Sie können die Programme natürlich auch einsetzen, wenn Sie ein Passwort vergessen haben. Bitte beachten Sie: Entschlüsselungs-Tools dürfen Sie grundsätzlich nur für Ihre eigenen Dateien nutzen. Wenn Sie sich damit Zugang zu fremden Inhalten verschaffen oder die Tools unerlaubt im Firmennetz verwenden, machen Sie sich gegebenenfalls strafbar.

1. Ein gutes Passwort für mehr Sicherheit Grundsätzlich lässt sich jede Verschlüsselung umgehen. Es ist nur eine Frage der Zeit. Ein aktueller PC schafft etwa eine Milliarde Passwortberechnungen in der Sekunde. Nehmen wir an, ein Passwort ist zehn Zeichen lang und besteht aus Groß- und Kleinbuchstaben sowie Zahlen. Ein Angreifer müsste 6210 Zeichen ausprobieren, was bis zu 27 Jahren dauern könnte. Ist es dagegen nur sechs Zeichen lang, benötigt er weniger als eine Minute.

Für ein gutes Passwort ist Voraussetzung, dass es nicht in einem Wörterbuch steht. Problematisch sind natürlich einfache Passwörter wie „Susanne“ oder „Superman“, aber auch Abwandlungen wie „2u2ann3“ oder „Sup3rman“. In kriminellen Kreisen kursieren umfangreiche Wörterlisten. Wer ein Passwort herausfinden möchte, probiert einfache alle Begriffe aus dem Wörterbuch aus. Erst wenn das nicht weiterführt, geht es mit Zufallspasswörtern weiter, was allerdings entsprechend lange dauert.

Ein sicheres Passwort sollte deshalb aus zufällig zusammengewürfelten Zeichen bestehen. Online können Sie es beispielsweise über browsercheck.pcwelt.de erzeugen. Nutzen Sie für jeden Online-Dienst und für jedes Programm unterschiedliche Passwörter. Bei der Verwaltung vieler Passwörter kann Sie ein Passwort-Safe wie Password Depot unterstützen. Damit speichern Sie alle Passwörter in einer Datenbank und schützen diese mit einem besonders sicheren Master-Passwort.

So knacken Sie Ihr vergessenes Passwort

2. Passwortschutz bei Office, PDF, Zip & Co . Der Passwortschutz aktueller Office-Produkte von Microsoft und anderen Herstellern ist so gut, dass er sich nur mit einer Brute-Force-Attacke aufheben lässt, also durch Ausprobieren aller möglichen Passwort-Kombinationen. Bei älteren Produkten war die Verschlüsselung dagegen meist schwach. Für Word/Excel 97 bis 2003 gibt es das Tool Free Word and Excel password recovery Wizard , mit dem sich das Passwort schnell herausfinden lässt.

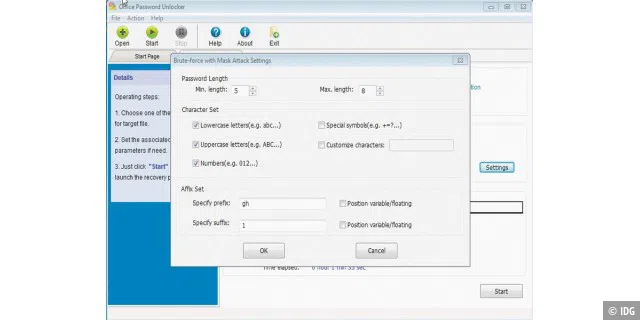

Bei Word 2007/2010 ist der Passwortschutz nur schwer zu umgehen. Kostenlose Software aus serösen Quellen ist uns dafür nicht bekannt. Mit Office Password Unlocker finden Sie bei passwordunlocker ein passendes Tool für etwa 30 Euro. Es kann mit geschützten Word-, Excel-, Powerpoint- und Access-Dateien von Office 97 bis 2010 umgehen. Es gibt eine eingeschränkte Testversion zum Download, die nur drei Zeichen des gefundenen Passworts anzeigt und nur 10 000 Wortkombinationen prüft. Vom gleichen Hersteller gibt es zu Preisen zwischen 16 und 30 Euro auch Tools, mit denen sich PDF-, ZIP- und RAR-Dateien von Passwörtern befreien lassen. Das funktioniert nur per Brute-Force-Attacke und ist daher nur bei kurzen Passwörtern in einer angemessenen Zeitspanne zu bewältigen.

3. Passwörter für Browser und E-Mail Wenn Sie im Browser oder E-Mail-Programm Kennwörter speichern, lassen sich diese im Prinzip von Schad-Software auslesen. Wie einfach das geht, beweist das kostenlose Tool Web Browser Pass View , das mit dem Internet Explorer, Mozilla Firefox, Google Chrome, Safari oder Opera gespeicherte Benutzernamen und Passwörter anzeigt. Bei Firefox funktioniert das nur, wenn Sie über „Einstellungen ➞ Sicherheit“ kein Master-Passwort vergeben haben. Ähnliches leistet Mail Pass View etwa für Outlook Express, Outlook 2000 bis 2013, Windows Mail, Mozilla Thunderbird.

4. Seriennummern installierter Software Wenn Sie das komplette Betriebssystem oder einzelne Programme neu installieren wollen, benötigen Sie wahrscheinlich für einige Produkte einen Lizenzschlüssel. Was aber, wenn die E-Mail oder der Zettel mit dem Schlüssel nicht mehr auffindbar ist? Wenn es um Windows und Microsoft Office 2000 bis 2010 geht, hilft (vor der Neuinstallation) das Tool Produkey weiter. Es zeigt die Produktschlüssel der Programme an. Infos für weitere Programme liefert License Crawler . Es durchforstet die Registry und zeigt die Seriennummern, Produkt- und Lizenzschlüssel ordentlich sortiert an.

Diese Gratis-Tools retten im Notfall Ihre Daten

5. Windows-Kennwort herausfinden Sie haben Ihr Windows-Passwort vergessen und können sich nicht mehr am System anmelden. Um das Passwort herauszufinden, benötigen Sie von diesem System die Registry-Dateien SAM und SYSTEM aus dem Verzeichnis „WindowsSystem32config“, einen zweiten Windows-PC und einen USB-Stick. An die Registry-Dateien kommen Sie über ein Zweit- oder Notfallsystem heran. Für die folgenden Schritte gehen wir davon aus, dass Sie das Hashcat-Toolpaket in das Verzeichnis „C:ToolsHashcat“ kopiert haben, ebenso die Registry-Dateien SAM und SYSTEM.

Schritt 1: Klicken Sie mit der rechten Maustaste auf „DumpHash.bat“ im Verzeichnis „C:ToolsHashcat“, und wählen Sie im Kontextmenü „Als Administrator ausführen“. Öffnen Sie die durch die Batch-Datei erzeugte „Hashdump.txt“ per Doppelklick. Sie sehen eine Liste mit den Benutzerkonten auf Ihrem System. Hinter jedem Namen steht in der Zeile eine lange hexadezimale Zeichenfolge, etwa „C2AE1FE6E648846352453E81 6F2AEB93“. Kopieren Sie diese per Tastenkombination Strg-C in die Zwischenablage.

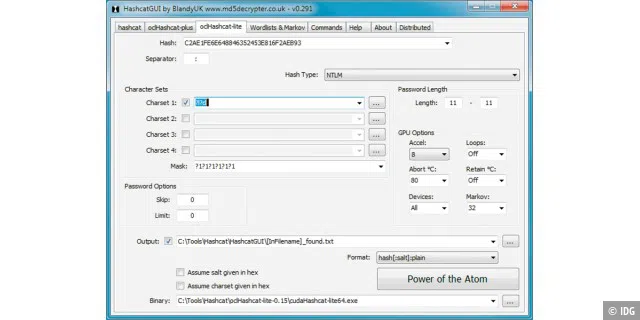

Schritt 2: Starten Sie das Programm „App.HashcatGUI.exe“ aus dem Verzeichnis „C:ToolsHashcatGUI“, und gehen Sie auf die Registerkarte „oclHashcat-lite“. Fügen Sie hinter „Hash“ mit Strg-V die Zeichenfolge aus Schritt 1 ein. Wählen Sie hinter „Hash Type:“ den Wert „NTLM“. Klicken Sie am unteren Rand des Fensters hinter „Binary:“ auf „…“. Wechseln Sie in das Verzeichnis „C:ToolsHashcatoclHashcat-lite-0.15“, und wählen Sie die für Ihr System passende EXE-Datei aus, etwa „cudaHashcat-lite64.exe“ bei einem 64-Bit-System mit Hardware-Beschleunigung durch die Grafikkarte.

Schritt 3: Jetzt müssen Sie festlegen, welche Zeichen in den Passwörtern enthalten sein sollen, die das Tool ausprobiert. Setzen Sie ein Häkchen hinter „Charset 1:“ und tippen Sie ?l?d ein, wenn das Passwort nur Kleinbuchstaben und Ziffern enthält. Hinter „Mask:“ geben Sie beispielsweise ?1?1?1?1?1?1 ein. Dabei steht jedes „?1“ für ein einzelnes Zeichen, das durch einen der Platzhalter hinter „Charset 1“ ersetzt wird. Wenn Ihr Passwort länger ist, fügen Sie eine entsprechende Anzahl „?1“ an, andernfalls lassen Sie sie weg. Die Länge müssen Sie zusätzlich hinter „Length:“ angeben, für unser Beispiel also „1 – 6“. Klicken Sie auf „Power of the Atom“.

WLAN: Bombensicher mit nur vier Profi-Tools

Es erscheint ein Kommandozeilenfenster, in dem Sie die Meldungen des Tools sehen. Wurde das Passwort gefunden, erscheint die Zeile „Status…: Cracked“. Unter „C:ToolsHashcatHashcatGUI“ liegt jetzt eine Textdatei mit einem Namen wie „30210326_found.txt“. Öffnen Sie diese per Doppelklick. Sie sehen dann das entschlüsselte Passwort. Tipp: Weitere Infos und Beispiele zu Zeichensätzen und Masken finden Sie im Hashcat-Wiki .

6. WLAN-Kennwort ermitteln Die WLAN-Kommunikation ist in der Regel per WPA/WPA2-Schlüssel gesichert. Ältere Geräte verwenden noch WEP, das besonders leicht zu knacken ist. Mit der Backtrack-Live-CD testen Sie die Sicherheit Ihres WLANs. Brennen Sie aus der ISO-Datei eine DVD, oder erstellen Sie per Universal-USB-Installer einen USB-Stick. Nach dem Systemstart geben Sie auf der Kommandozeile startx ein und drücken die Enter-Taste. Gehen Sie auf „System ➞ Preferences ➞ Keybord“ und stellen Sie das deutsche Tastaturlayout ein.

Schritt 1: Klicken Sie auf das Terminalfenster-Icon in der Leiste am oberen Bildschirmrand. Tippen Sie airmon-ng ein und bestätigen Sie – wie auch bei allen folgenden Kommandozeilen-Befehlen – mit der Enter-Taste. Sie erhalten dann eine Meldung wie Interface Chipset Driver wlan0 Broadcom b43 – [phy0] Wenn nicht, dann wird Ihr WLAN-Adapter nicht unterstützt. Weitere Infos zu dem Problem finden Sie hier . Geben Sie im Terminalfenster airmon-ng start wlan0 ein, wobei Sie wlan0 durch den Wert unter „Interface“ ersetzen, der in Schritt 1 angezeigt wurde.

Sicherheits-Check für Ihren Browser

Schritt 2: Führen Sie im Terminalfenster airo dump-ng wlan0 aus. Auch hier ersetzen Sie wlan0 durch den in Schritt 1 ermittelten Wert. Das Tool zeigt die WLANs in der Nähe, deren MAC-Adressen und die genutzten Kanäle. Drücken Sie Strg-C, um das Programm zu beenden. Die Daten im WLAN schneiden Sie mit, indem Sie die Befehle cd /root airodump-ng -c Kanalnummer — bssid MAC-Adresse -w capture wlan0 eingeben (zwei Zeilen). Ersetzen Sie Kanalnummer, MAC-Adresse und wlan0 durch die Werte für Ihr WLAN. Lassen Sie die Aufzeichnung 10 Minuten oder mehr laufen. Stellen Sie in dieser Zeit mehrmals eine Verbindung von einem anderen Gerät aus zu diesem WLAN her, und beenden Sie diese wieder. Übertragen Sie außerdem Daten, etwa indem Sie den Webbrowser nutzen. Beenden Sie dann die Aufzeichnung mit der Tastenkombination Strg-C. Das Tool hat jetzt mehrere Dateien erstellt. Von diesen benötigen Sie nur die Datei „capture-01.cap“.

Schritt 3: Geben Sie auf der Kommandozeile aircrack-ng capture-01.cap -J capture ein. Damit erzeugen Sie die Datei „capture.hccap“. Kopieren Sie diese auf einen USB-Stick, beenden Sie Backtrack und starten Sie Windows.

Schritt 4: Für den folgenden Schritt gehen wir davon aus, dass Sie das Hashcat-Toolpaket in das Verzeichnis „C:ToolsHashcat“ kopiert haben. Starten Sie das Programm „App.HashcatGUI.exe“ aus dem Verzeichnis „C:ToolsHashcatGUI“, und gehen Sie auf die Registerkarte „oclHashcat-plus“. Geben Sie hinter „Binary“ über „…“ den Pfad zu dem für Ihr System passenden Kommandozeilen-Tool aus dem Verzeichnis „C:ToolsHashcatoclHashcat-plus-0.14“ an, beispielsweise „cudaHashcat-plus64.exe“ bei einem 64-Bit-Windows mit Hardware-Beschleunigung durch die Grafikkarte. Wählen Sie hinter Mode beispielsweise „Brute-Force“, und konfigurieren Sie „Charset 1“ und „Mask“ ähnlich wie unter Punkt 5, Schritt 3, beschrieben. Je nach verwendetem WLAN-Schlüssel werden Sie wahrscheinlich mehrere Methoden ausprobieren müssen, um den Schlüssel herauszufinden. Bei einer WEP-Verschlüsselung gelingt das wahrscheinlich relativ schnell. Einen WPA-Schlüssel mit 20 oder mehr Zeichen zu knacken kann auf einem einzelnen PC dagegen Jahre dauern. Schneller geht das nur mit einer Wörterliste. Als Ausgangspunkt kann die Liste der häufigsten Wörter der Uni Leipzig dienen. In Hashcat-GUI binden Sie Wörterlisten über die Registerkarte „Wordlist & Markov“ ein und verwenden dann den Modus „Hybrid dict + mask“.